För länge sedan när du skulle skicka ett e-postmeddelande behövde du inte oroa dig för att det skulle levereras. SPAM har funnits nästan lika länge som e-post, och mottagare har idag ett ganska stort jobb med att avgöra vad som är äkta och vad som inte är det. Skulle det inte vara bra om legitima avsändare hade ett smart sätt att hjälpa dem att åstadkomma detta? Om det bara fanns något som vi kunde göra för att hjälpa vår e-post, så slog vi inkorgen och skiljer oss från skräpet. Tja, fortsätt läsa för det är precis vad e-postautentisering handlar om. Vi visar dig hur du gör i den här artikeln.

Varför detta är viktigt

Autentisering förhindrar spammare från att använda din domän för att skicka e-postmeddelanden utan din tillåtelse. Det finns tre huvudprotokoll som används idag (SPF, DKIM och DMARC) och vart och ett hjälper till att validera att din e-post är legitim i ett försök att hjälpa till att maximera din leverans.

Vad är SPF?

Sender Policy Framework (SPF) är en autentiseringsstandard som har funnits sedan 2003 och fungerar genom att publicera en lista över IP-adresser som får skickas för din domäns räkning. Mottagande e-postservrar kommer att använda SPF för att verifiera att meddelanden som skickats från din domän skickades av en av dessa IP-adresser. SPF autentiserar Return-Path:-domänen med IP-adressen som används för att skicka e-postmeddelandet.

SPF hjälper till att skydda din domän mot spoofing och hjälper till att förhindra att dina utgående meddelanden markeras som skräppost av mottagande servrar. Huruvida SPF klarar (eller misslyckas) kan ses i Authentication-Results:-huvudet. Detta validerar dock bara servern som skickar e-postmeddelandet; det säkerställer inte att innehållet inte har manipulerats. För det behöver vi DKIM (Domain Keys Identified Mail).

Vad är DKIM?

DKIM står för DomainKeys Identified Mail och är en komplex metod för autentisering som krypterar e-postmeddelandet under överföring genom att signera det med en digital signatur som skapar en unik teckensträng som kallas ett ”hashvärde”. När en mottagare upptäcker att ett e-postmeddelande har signerats med DKIM, kommer den att autentisera meddelandet med ett par ”nycklar”:

1:a nyckeln – ”Privat nyckel” förvaras säkert av avsändaren och kan inte delas.

2:a nyckeln – ”Public Key” lagras i DNS för klientens From-domän.

När e-postmeddelandet tas emot kommer mottagaren att använda dessa nycklar för att dekryptera hashvärdet i

header och om båda nycklarna matchar visar det att e-postmeddelandet inte har ändrats och DKIM-signaturen verifieras sedan. Om nycklarna inte matchar kommer DKIM-signaturen att misslyckas och mottagarens internetleverantör är mer benägna att placera e-postmeddelandet i skräppostrutan eller blockera det direkt. Men hur kan jag se vem som använder min domän utan min tillåtelse? Ange DMARC.

Vad är DMARC?

DMARC står för Domain-based Message Authentication, Reporting & Conformance, och det är en standard som e-postservrar använder för att avgöra om ett inkommande e-postmeddelande kommer från källor som domänen som skickar e-postmeddelandet litar på.

DMARC använder SPF eller DKIM för att verifiera om avsändaren är äkta och tar autentiseringen ett steg längre genom att skicka en rapport om vem som använder sin domän tillbaka till avsändaren. För att DMARC ska passera måste e-postmeddelandet passera antingen SPF eller DKIM, och domänen i Från-huvudet måste vara anpassad till motsvarande SPF- eller DKIM-domän.

Den största fördelen med DMARC är att det är avsändaren som kontrollerar vad som händer med skräppost som skickas via deras domän, inte mottagaren. Så du kan säga till mottagaren att blockera e-post som du inte har skickat, och ännu bättre, du får en rapport om e-post som använder din domän utan din tillåtelse – så DMARC är mycket kraftfullt och är guldstandarden som används idag.

Klicka för en snabb översikt över hur SPF fungerar enligt DMARCIAN.

Klicka för en snabb översikt över hur DKIM fungerar enligt DMARCIAN.

Klicka för en snabb översikt över hur DMARC fungerar enligt DMARCIAN.

Så här autentiserar du din domän-DNS

För att göra detta måste du komma åt DNS-posterna för din domän hos dess värdleverantör och lägga till rätt DNS-inställningar. Du kan följa den här guiden:

- 1. Besök din domänleverantörs webbplats och logga in.

- För att ta reda på var din domän hanteras, kontakta personen eller teamet som hanterar din webbplats eller e-postadress.

- Om du inte är säker på var du kan hitta denna information har vi sammanställt de fyra största leverantörer av domäntjänster för din referens:

- GoDaddy

- Network Solutions

- Domain.com

- namecheap.com

- Du kan också söka upp din domänvärd genom att kolla denna webbplats: https://lookup.icann.org/.

2. På den övre högra delen av plattformen klickar du på pilen bredvid ditt användarnamn.

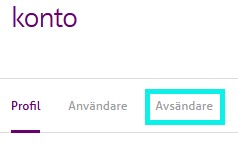

3. Välj Konto.

- 4. På sidan Konto väljer du fliken Avsändare.

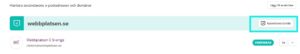

- 5. I menyn för att hantera avsändarens e-postadresser och domäner väljer du alternativet Autentisera domän.

- 6. Följ stegen som beskrivs på den här sidan för att lägga till plattformens poster till din DNS.

- 7. Vänta på verifieringen.

- 8. Domänautentiseringsstatusen visas i det sista steget.

Autentiseras med DMARC

DMARC:

Se till att du redan har ställt in SPF/DKIM på din From-domän innan du fortsätter med DMARC.

När din SPF/DKIM är klar rekommenderar vi att du skapar ett konto hos DMARCIAN och kör igenom deras DMARC RECORD WIZARD för att skapa din DMARC-post.

Varför DMARCIAN?

DMARCIAN är en pålitlig partner med vår applikation och så fort du har ställt in din DMARC-post kommer du att börja översvämmas av XML-rapporter som berättar vem som använder din domän. Dessa rapporter ger insikt i hur din e-post rör sig genom ekosystemet och låter dig identifiera om någon annan använder din domän. Det kan vara svårt att förstå dessa rapporter och de kan vara många. Inte bara kan DMARCIAN hjälpa till att skapa din DMARC-post med lätthet, utan deras plattform kan också användas för att se dessa XML-rapporter och ge visualisering av hur dina e-postdomäner används så att du kan vidta åtgärder. Du behöver denna synlighet för att säkerställa att du inte blockerar legitim post innan du flyttar din DMARC-policy mot p=karantän eller p=avvisa.

Vem kommer att skicka dessa rapporter till mig?

Det som började med en liten lista över internetleverantörer som AOL, Yahoo och Gmail har vuxit till en lång lista runt om i världen med fler och fler som läggs till varje dag. Här är en aktuell lista över kända mottagare som söker efter DMARC:

Amazon WorkMail, AOL, Apple, ATT, BT Mail, Cisco Email Security, Comcast, Gmail, Google Apps, Hotmail, Hover, LaPoste, Libero.it, Mail.ru, Mimecast, Office 365, Onet, Proofpoint, Rackspace, Rogers, SFR, Shaw, Skynet Proximus, Sophos, SpamExperts, Yahoo!, Yahoo! Storbritannien, Ziggo, Zoho.

Det är dags att konfigurera DMARC och säkra din domän nu!